La seguridad digital se ha convertido en una preocupación central en la era de la información, donde gran parte de nuestras interacciones, transacciones y comunicaciones tienen lugar en línea. Con el aumento de los delitos cibernéticos y las violaciones de datos, proteger nuestras cuentas e información personal va más allá de simplemente crear contraseñas complejas. Es en este escenario que la autenticación en dos pasos (o 2FA) Autenticación de dos factores) destaca como una solución eficaz para aumentar la seguridad digital.

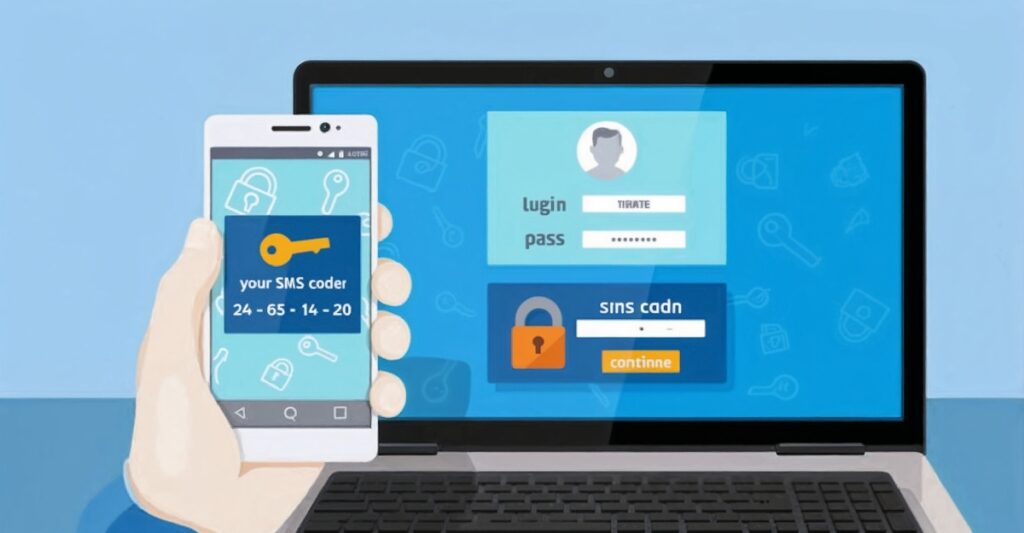

La autenticación de dos factores agrega una capa adicional de protección al requerir que el usuario confirme su identidad a través de dos factores separados antes de obtener acceso a una cuenta. Esta funcionalidad ha sido ampliamente adoptada por servicios en línea, incluidas redes sociales, plataformas bancarias y sistemas corporativos, lo que ayuda a mitigar los riesgos de piratería y fraude. A continuación, entenderemos cómo funciona esta característica, sus beneficios, métodos disponibles y cómo se puede implementar en la vida cotidiana.

¿Cómo funciona la autenticación en dos pasos?

La autenticación de dos pasos se basa en la combinación de dos factores distintos para validar el acceso de un usuario. Estos factores se pueden clasificar en tres categorías principales: algo que sabes (como una contraseña o un PIN), algo que tienes (como un código enviado a tu teléfono móvil o un token físico) y algo que eres (como huellas dactilares o reconocimiento facial). Esta combinación hace que el proceso de piratería sea significativamente más complejo para los ciberdelincuentes.

- Códigos enviados por SMS: Este es el método más común. Después de ingresar el nombre de usuario y la contraseña, el usuario recibe un código numérico vía mensaje de texto. Al escribirlo se libera el acceso a la cuenta. Aunque es efectivo, es importante tener cuidado con las estafas que intentan obtener estos códigos a través de la ingeniería social.

- Aplicaciones de autenticación: Programas como Google Authenticator y Authy generan códigos temporales que se renuevan continuamente. Estas aplicaciones ofrecen más seguridad que los SMS, ya que no dependen de la red telefónica y son menos vulnerables a ataques de interceptación.

- Notificaciones push: Algunos servicios envían solicitudes directas al teléfono móvil del usuario, pidiéndole que apruebe o deniegue el acceso con un simple toque. Este enfoque es práctico y seguro y reduce la necesidad de escribir códigos.

- Biometría: El reconocimiento facial, digital o ocular es una de las opciones más avanzadas. Este método elimina la necesidad de códigos y se basa en la unicidad de las características biológicas del usuario para garantizar el acceso.

- Tokens físicos: Dispositivos como Titan Key de Google se conectan a tu computadora o teléfono para generar un código único. Aunque son seguros, presentan el riesgo de pérdida o robo del dispositivo.

Beneficios de la autenticación en dos pasos

La implementación de la autenticación en dos pasos aporta numerosas ventajas tanto para los usuarios individuales como para las empresas. Los principales beneficios incluyen:

- Protección contra contraseñas débiles: Muchos usuarios todavía utilizan combinaciones fáciles de adivinar, como “123456” o “contraseña123”. Incluso si una contraseña se ve comprometida, el segundo factor de autenticación evita el acceso no autorizado.

- Reducir el fraude en línea: Los servicios bancarios y las plataformas de compras se encuentran entre los objetivos más frecuentes de los delincuentes. La 2FA dificulta las transacciones fraudulentas, protegiendo tanto a los consumidores como a las empresas.

- Seguridad en dispositivos perdidos: Si se roba un teléfono o una computadora portátil, una autenticación adicional evita que los delincuentes accedan a las cuentas almacenadas en los dispositivos.

- Protección contra ataques automatizados: Los piratas informáticos suelen utilizar software que prueba miles de combinaciones de nombres de usuario y contraseñas en cuestión de segundos. 2FA bloquea estos ataques incluso cuando se descubren las credenciales correctas.

- Cumplimiento de la normativa: Las empresas que manejan datos confidenciales o financieros a menudo deben adoptar medidas como la autenticación en dos pasos para cumplir con los requisitos legales y reglamentarios.

Ejemplos prácticos de uso de 2FA

La autenticación de dos pasos se puede aplicar en una variedad de contextos, aumentando la seguridad de diferentes tipos de cuentas. Algunos ejemplos incluyen:

- Plataformas de redes sociales: Redes como Facebook, Instagram y Twitter ofrecen 2FA para proteger cuentas personales. Además de las contraseñas, los usuarios pueden habilitar notificaciones push o aplicaciones de autenticación.

- Servicios bancarios: Los bancos utilizan 2FA para validar transacciones financieras. Los códigos enviados vía SMS o biometría se utilizan a menudo para aprobar transferencias y pagos.

- Entornos corporativos: Las empresas que adoptan sistemas de trabajo remoto implementan la autenticación de dos pasos para garantizar que solo los empleados autorizados tengan acceso a los documentos y sistemas internos.

- Juegos en línea y servicios de streaming: Plataformas como Steam y Netflix alientan a los usuarios a habilitar 2FA para proteger sus cuentas del acceso no autorizado.

- Correos electrónicos y cuentas en la nube: Proveedores como Gmail y Outlook ofrecen una variedad de opciones de autenticación, desde notificaciones push hasta tokens físicos.

Desafíos y precauciones al utilizar 2FA

Si bien la autenticación en dos pasos es muy recomendable, no está exenta de desafíos. Para garantizar su eficacia, es importante adoptar buenas prácticas y estar atento a las posibles vulnerabilidades.

- Estafas de ingeniería social: Los delincuentes pueden intentar engañar a los usuarios para que compartan códigos de autenticación. Nunca proporcione esta información, incluso si la solicitud parece legítima.

- Dependencia del dispositivo móvil: El uso de SMS o notificaciones push depende de la disponibilidad de un teléfono móvil. Si el dispositivo se pierde o está fuera de alcance, el acceso puede resultar difícil.

- Almacenamiento seguro de tokens físicos: Los tokens físicos deben almacenarse con cuidado, ya que su pérdida puede comprometer el acceso a servicios importantes.

- Actualización tecnológica: A medida que surgen nuevas amenazas, es fundamental que los proveedores de servicios mejoren continuamente sus métodos de autenticación para garantizar la protección contra las vulnerabilidades.

La importancia de este tipo de protección

La autenticación de dos pasos no es sólo una característica opcional, sino una necesidad en un mundo cada vez más digital y conectado. Desempeña un papel crucial en la protección de cuentas e información personal, lo que dificulta significativamente el trabajo de los ciberdelincuentes. Implementar esta función es sencilla y accesible, y es ampliamente recomendada por empresas y expertos en seguridad.

Al adoptar 2FA, los usuarios no solo protegen sus cuentas contra piratería, sino que también obtienen tranquilidad al realizar transacciones, acceder a servicios e interactuar en línea. Incluso con sus desafíos, los beneficios superan con creces los costos, lo que hace de la autenticación de dos factores una de las herramientas más poderosas en la lucha contra el ciberdelito. Por lo tanto, si aún no estás utilizando esta función, ahora es el momento de fortalecer tu seguridad digital y garantizar que tu información esté protegida.

La autenticación de dos factores (2FA) representa un avance significativo en las estrategias de seguridad digital, siendo una de las principales defensas ante el creciente número de ciberataques. A medida que los delitos en línea se vuelven cada vez más sofisticados, la adopción de esta tecnología se vuelve esencial tanto para los usuarios individuales como para las empresas.

Proporciona una capa adicional de protección, lo que significa que incluso si un delincuente logra obtener una contraseña, aún necesita un segundo factor para acceder a una cuenta. Esta característica no solo reduce la probabilidad de acceso no autorizado, sino que también dificulta los ataques automatizados que son comunes con grandes volúmenes de acceso no autorizado.

Si bien la 2FA es en gran medida efectiva, la elección del método de autenticación correcto debe hacerse con cuidado. Cada tipo de autenticación, como códigos SMS, aplicaciones de autenticación o biometría, tiene sus ventajas y desventajas. Por ejemplo, los códigos enviados vía SMS, aunque ampliamente utilizados, están sujetos a vulnerabilidades relacionadas con ataques de ingeniería social, como el robo de números telefónicos o la interceptación de mensajes.

Por el contrario, las aplicaciones de autenticación como Google Authenticator proporcionan un mayor nivel de seguridad porque no dependen de la red móvil y son más resistentes a los ataques del tipo «man-in-the-middle». La biometría, que utiliza las características físicas únicas del usuario, ofrece una forma de autenticación altamente segura y práctica, eliminando la necesidad de códigos y contraseñas.

Otro aspecto relevante a la hora de considerar la adopción de 2FA es la cuestión de conveniencia versus seguridad. Si bien el proceso de autenticación en dos pasos es más seguro, también puede resultar un obstáculo para algunos usuarios, quienes pueden considerar que el procedimiento requiere mucho tiempo o es inconveniente, especialmente cuando se pierde el dispositivo que genera el código o cuando el teléfono móvil no está disponible. Para mitigar estos desafíos, es importante que los usuarios adopten prácticas de respaldo, como configurar métodos de recuperación alternativos o usar tokens físicos que puedan almacenarse fácilmente y de forma segura.

Las empresas, a su vez, tienen la creciente responsabilidad de garantizar que sus sistemas estén protegidos contra intrusiones y ataques. La implementación de 2FA es un requisito cada vez mayor para muchas organizaciones, especialmente aquellas que manejan datos confidenciales como información financiera y personal de los clientes. Además de proteger las cuentas de usuarios individuales, 2FA ayuda a prevenir el acceso no autorizado a sistemas internos críticos, proporcionando un nivel adicional de seguridad para las redes y bases de datos corporativas.

En resumen, la autenticación de dos factores es una medida eficaz y asequible que cualquiera puede adoptar para proteger sus cuentas y datos. A pesar de los desafíos y los posibles inconvenientes, los beneficios son claros: mayor protección contra la piratería, el fraude en línea y menor riesgo de pérdida de datos. En un mundo cada vez más digital, 2FA no es sólo una recomendación, sino una necesidad fundamental para garantizar la seguridad en el entorno online.